Buscar información en fuentes públicas y hacer inteligencia con esta información es algo muy útil para un hacker. A veces no hace falta vulnerar ningún sistema para obtener la información que necesitas. Tan solo has de saber dónde buscar.

Google Dorks

Hace un tiempo publiqué un post en el que explicaba como hacer hacking con los google dorks. Te recomiendo echarle un ojo. Utilizar los buscadores para encontrar datos es muy eficaz, pero existen herramientas que hacen el trabajo mucho más fácil. En este post te mostraré las distintas herramientas que he ido probando y recopilando a lo largo del tiempo.

Shodan

Shodan es un motor de búsqueda para encontrar servicios concretos como webcams, sistemas SCADA, linksys… Las posibilidades con este buscador son casi infinitas. Para buscar cámaras, lo mejor es utilizar su versión Beta. Tienes mucha más información sobre este buscador en el post que le dediqué hace unas semanas.

Maltego

Próximamente realizaré un post explicando cómo se utiliza este programa y analizando mi web con el mismo.

Próximamente realizaré un post explicando cómo se utiliza este programa y analizando mi web con el mismo.Cuentas falsas

Para realizar pruebas y mantener el anonimáto, la forma más sencilla es emplear correos electrónicos temporales como temp-email o yopmail.

Sin embargo, algunas páginas web o redes sociales tienen blacklists que impiden el registro de este tipo de emails temporales. Por ello, otra opción es crear un correo electrónico gmail, y utilizar el símbolo + en el nombre del correo. Por ejemplo, si creas el email lethani@gmail.com, puedes crear cientos de cuentas de Instagram añadiendo al final del nombre el símbolo de suma y un número: lethani+01@gmail.com, lethani+02@gmail.com, lethani+03@gmail.com, lethani+04@gmail.com…

Y todas esas cuentas redirigen los emails a lethani@gmail.com, puesto que en realidad son la misma.

Otros correos temporales:

Suplantación de correos electrónicos

Es posible hacerse pasar por otra persona en el destinatario de un email utilizando la web https://emkei.cz/

El remitente recibirá el mensaje como si hubiese sido mandado por el correo DonaldTrump@gmail.com. Dependiendo del email suplantado y el servidor al que se envíe (gmail, hotmail, yahoo, etc.) el correo será marcado como spam o no. En este caso, podemos ver como el remitente recibe el email sin ningún tipo de aviso, a excepción de una interrogación en la imagen.

Con esta técnica se puede engañar a la víctima para obtener más información de ella o para incitarle a realizar una determinada acción.

Con esta técnica se puede engañar a la víctima para obtener más información de ella o para incitarle a realizar una determinada acción.

Inteligencia de Imágenes

Para la inteligencia de imágenes los mejores motores de búsqueda, además del de google, son tineye y yandex.

Estos tres buscadores te permiten subir una imagen y buscar páginas web que la contengan. Además, puedes encontrar plugins de los tres motores para Firefox y Google Chrome que facilitan la subida de imágenes.

Números de teléfono

Para obtener información sobre un determinado número de teléfono, puedes agregar ese número a tu agenda y buscar contactos en las principales redes sociales: instagram, whatsapp, telegram, twitter…

Si el propietario de ese número lo ha vinculado a alguna de sus redes sociales, lo cual es común, puedes obtener información como nombre, nick, fotos de perfil, gustos… Y después puedes utilizar esta información para ampliar tu búsqueda.

Nombres de usuario

En todas las redes sociales y plataformas se utilizan nicks o nombres de usuario que la gente suele repetir. Si tienes el nombre de usuario o nick que tu objetivo utiliza en las redes, además de buscarlo en google puedes emplear páginas como checkusernames.com o namechk.com.

Estas páginas permiten buscar si ese usuario existe en un gran número de páginas web y redes sociales.

Redes Peer-to-Peer y anonimato

Las redes P2P utilizan una arquitectura de red distribuida basada en nodos, en las que cada usuario es un nodo con igualdad de privilegios respecto al resto. Esto permite cierta privacidad con respecto a los sistemas basados en cliente-servidor.

A continuación, las redes P2P más conocidas, así como redes de anonimato como TOR:

- https://www.torproject.org/

- https://freenetproject.org/

- http://anonet.org/

- https://w.atwiki.jp/botubotubotubotu/

- https://geti2p.net/

- http://mute-net.sourceforge.net/

- http://www.osiris-sps.org/

- https://dcplusplus.sourceforge.io/

- http://antsp2p.sourceforge.net/

- http://retroshare.cc/index.html

- https://gnunet.org/en/

- http://rodi.sourceforge.net/

- https://dn42.net/Home

- http://hyperboria.net/

- https://freifunk.net/

- https://wiki.bitmessage.org//

- https://sourceforge.net/projects/offsystem/

- https://sourceforge.net/projects/sumi/files/sumi/

- https://zeronet.io/

- https://www.tahoe-lafs.org/trac/tahoe-lafs

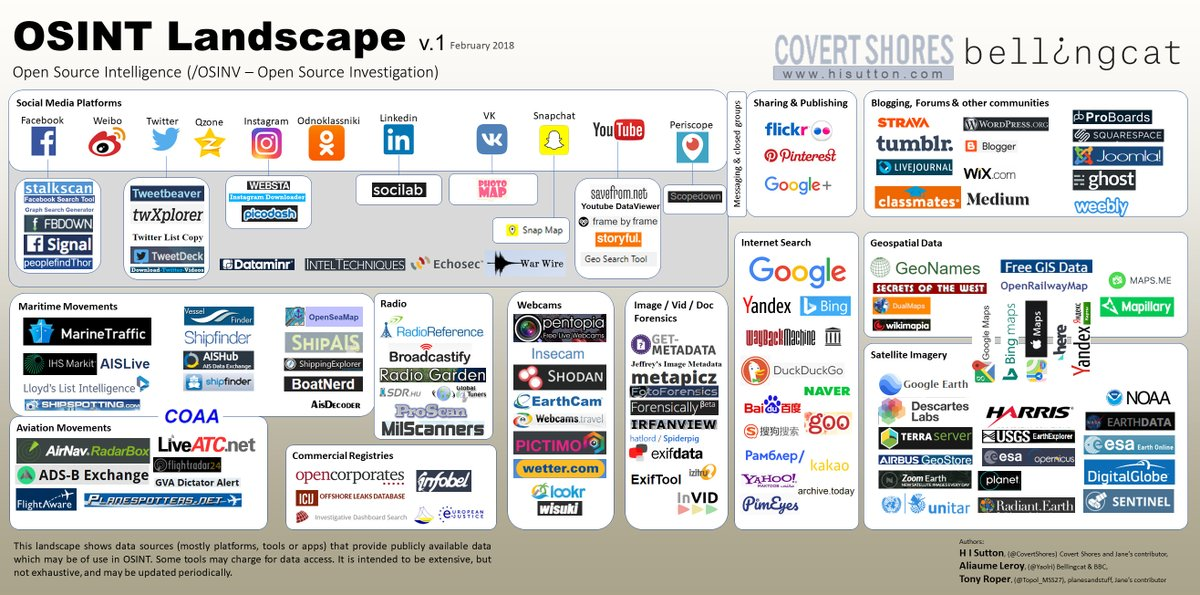

Bell¿ngcat

Bell¿ngcat es una red internacional independiente de detectives, investigadores y periodistas especializados en investigación en fuentes abiertas y en medios de comunicación social. Tienen un documento de google en el que puedes encontrar el repertorio de herramientas que utilizan en sus investigaciones:

Bellingcat’s Online Investigation Toolkit

Otras fuentes

Por último, te recomiendo leer el pdf del Centro Nacional de Inteligencia Español que muestra las técnicas que utilizan para analizar intrusiones y recolectar información (solo en español):

También puedes encontrar todo tipo de herramientas de OSINT divididas por categorías en esta página web:

Lethani.